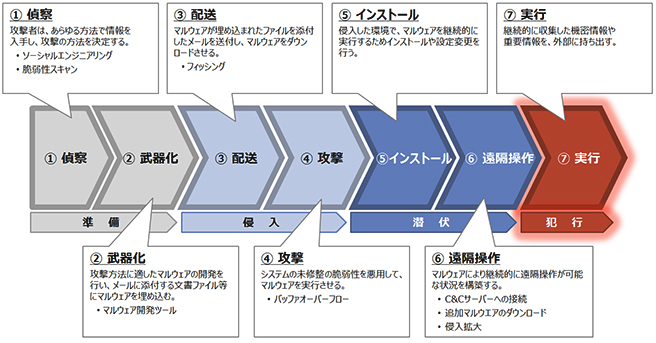

サイバーキルチェーンとは 攻撃の手口や対策方法について徹底解説 サイバーセキュリティ Com

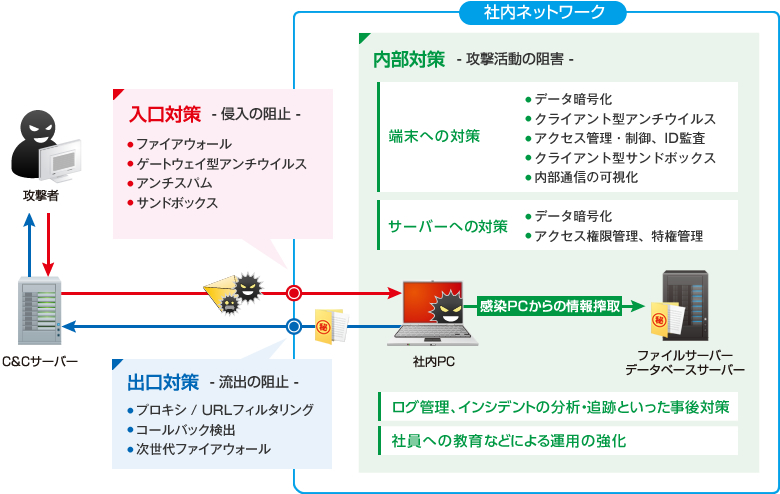

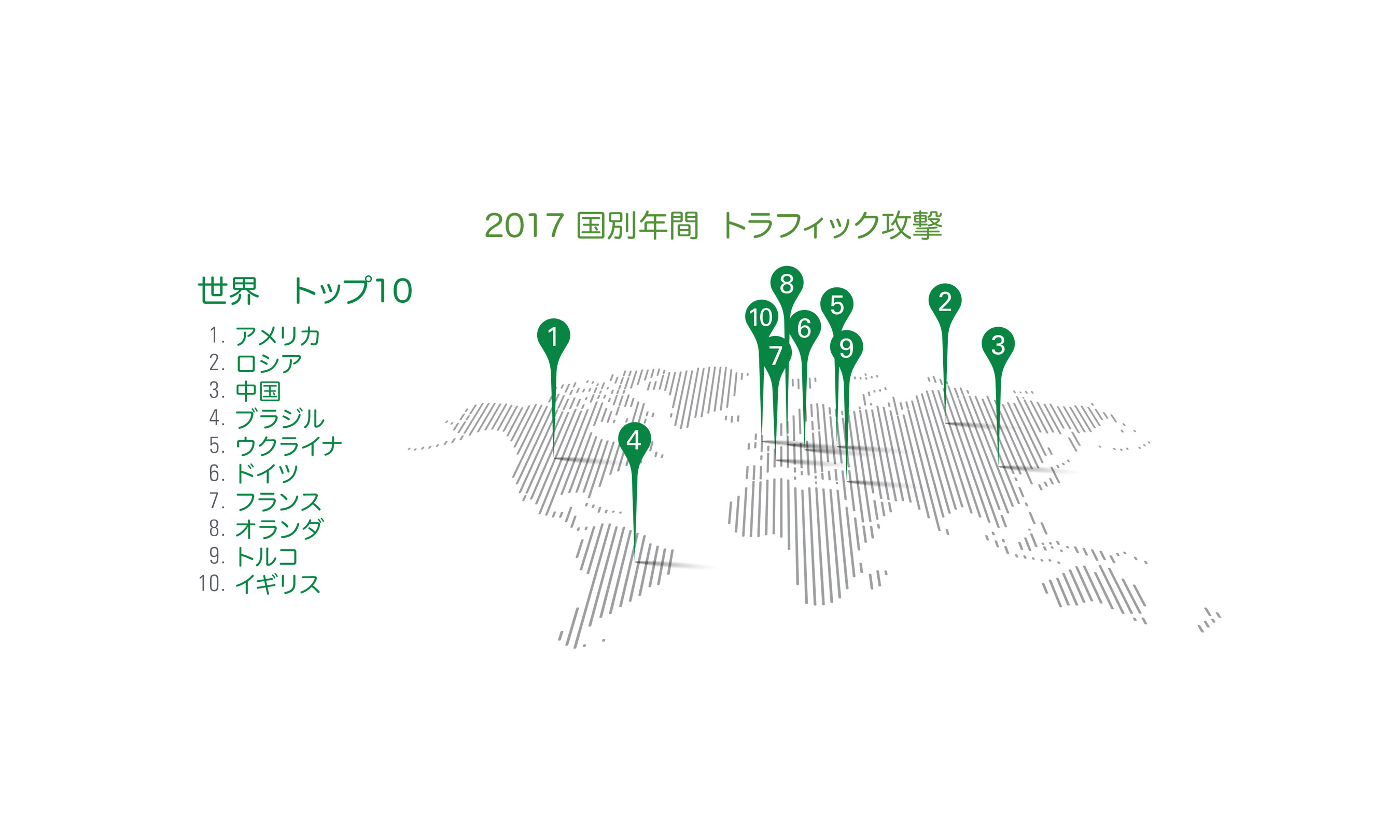

サイバー攻撃と対抗ツール ジュピターテクノロジー株式会社

サイバー攻撃の足跡を見逃すな 事例から学ぶログ取得の重要性 Data Insight Nttデータ

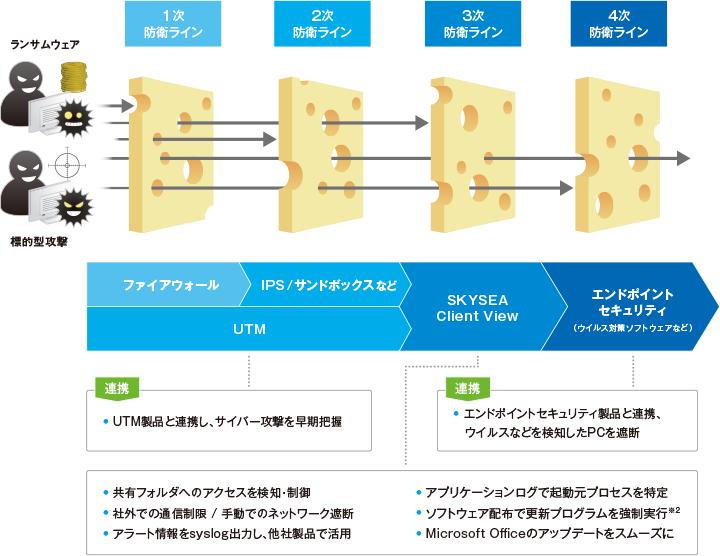

Itセキュリティ対策強化 Ver 17 テレワークの運用支援 Skysea Client View

標的型攻撃を検知する8つのログモニタリング方法 アシスト

Lanscope Cat プロテクトキャット Secureowl Kccs

データの管理方法から考える情報漏えい対策 サイバー攻撃や内部不正から情報を守るために必要な対策 テレワークの運用支援 Skysea Client View

テレワークにおけるサイバー攻撃被害の調査方法について徹底解説 サイバーセキュリティ Com

サイバー攻撃

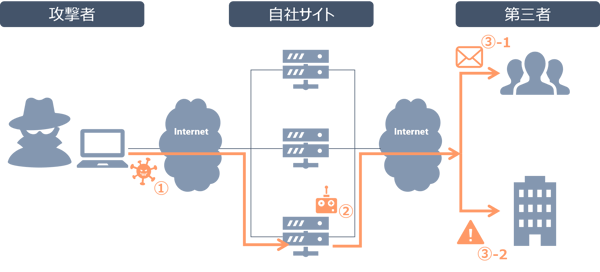

ボットネットによる絶え間ないサイバー攻撃の脅威

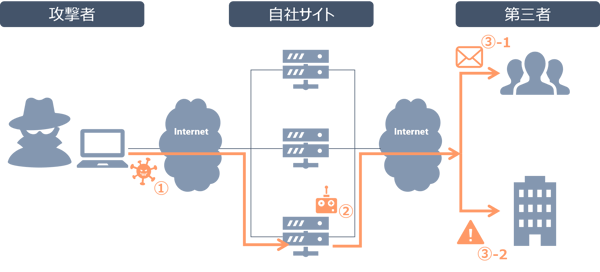

まとめ Webサイトへの踏み台攻撃対策10選

Tags:

Archive